L’Internet des Objets (IoT) a radicalement transformé notre rapport à la technologie, mais il a aussi multiplié la surface d’attaque de nos réseaux domestiques et professionnels. Pour un profil tech, un objet connecté n’est pas qu’un gadget : c’est un point de terminaison Linux ou RTOS souvent dépourvu de couches de sécurité robustes. Négliger la configuration de ces dispositifs, c’est accepter de laisser des terminaux potentiellement vulnérables agir comme des passerelles vers vos données les plus sensibles.

Le piège des identifiants d’usine et du protocole UPnP

Sommaire

L’une des failles les plus exploitées par les botnets comme Mirai reste l’utilisation des identifiants par défaut. Trop d’utilisateurs déballent leur matériel et l’intègrent au réseau sans modifier le combo « admin/admin ». Ces backdoors constructeurs sont documentées et indexées par des moteurs de recherche spécialisés comme Shodan.

Une autre erreur technique majeure est de laisser activé le protocole UPnP (Universal Plug and Play) sur son routeur. Si ce service facilite l’installation en ouvrant automatiquement des ports pour vos caméras ou vos serveurs de stockage (NAS), il permet aussi à n’importe quel malware interne de créer une redirection de port vers l’extérieur sans votre consentement. La bonne pratique consiste à désactiver l’UPnP et à configurer manuellement ses règles de NAT/PAT pour garder le contrôle total sur les flux entrants et sortants de son infrastructure.

L’email : le point de rupture de la chaîne d’authentification

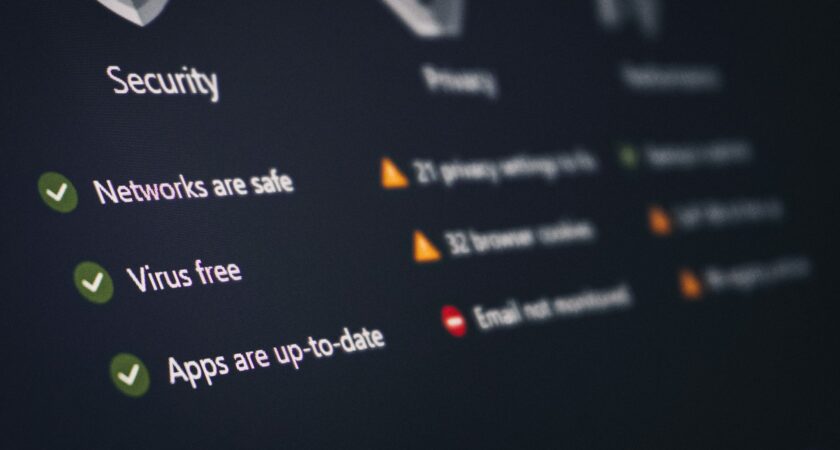

On oublie souvent que la sécurité d’un écosystème connecté ne repose pas uniquement sur le chiffrement des communications, mais sur la solidité du compte d’administration. Chaque interface de contrôle (qu’il s’agisse d’un dashboard cloud ou d’une application mobile) est liée à un identifiant unique.

Le véritable pivot de votre sécurité reste l’email associé à ces services. Si votre messagerie est compromise, un attaquant peut déclencher une procédure de « password reset » sur l’intégralité de vos objets connectés, prenant ainsi le contrôle physique de votre environnement (serrures, caméras, alarmes). Protéger cet accès via une authentification forte (U2F ou TOTP) est la priorité absolue. Sans une boîte de réception verrouillée, même le protocole domotique le plus sécurisé au monde ne pourra rien contre une usurpation d’identité numérique.

Pour les passionnés de cybersécurité souhaitant auditer la robustesse de leurs objets connectés, le projet OWASP Internet of Things propose des ressources techniques de haut niveau et une liste des vulnérabilités les plus fréquentes pour orienter vos tests d’intrusion personnels.

Absence de segmentation réseau et fin de vie logicielle

Installer ses objets connectés sur le même VLAN que son ordinateur principal ou son serveur de fichiers est une erreur d’architecture réseau. En cas de compromission d’une ampoule intelligente ou d’un capteur environnemental, le pirate peut effectuer un mouvement latéral pour scanner le reste de votre réseau local (LAN). La solution consiste à créer un réseau Wi-Fi « Invités » ou, mieux encore, un VLAN dédié à l’IoT, totalement isolé de vos machines de production.

Enfin, il faut rester vigilant sur le cycle de vie du « firmware ». Contrairement à une machine sous Windows ou macOS, un objet connecté voit son support logiciel s’arrêter souvent très vite. Un équipement qui ne reçoit plus de correctifs de sécurité devient une dette technique dangereuse. Dans le milieu tech, il faut savoir débrancher un appareil encore fonctionnel si son constructeur ne garantit plus l’intégrité de son code. La sécurité d’un réseau moderne se définit par son maillon le plus faible ; ne laissez pas un capteur obsolète devenir le cheval de Troie de votre installation.